May -Akda:

Mark Sanchez

Petsa Ng Paglikha:

28 Enero 2021

I -Update Ang Petsa:

1 Hulyo 2024

Nilalaman

1 Idiskonekta ang iyong computer mula sa internet. Gawin ito kung sa palagay mo may ibang may access dito. Idiskonekta ang mga Ethernet cable at koneksyon sa Wi-Fi.- Ang pinaka-halatang mga palatandaan ng aktibong hindi pinahihintulutang pag-access ay ang paglipat ng cursor, paglulunsad ng mga programa, o pagtanggal ng mga file nang hindi mo nakilahok. Gayunpaman, hindi lahat ng mga pop-up ay dapat mag-alarma sa iyo - lilitaw din ang mga ito sa panahon ng awtomatikong proseso ng pag-update ng maraming mga programa.

- Ang mabagal na koneksyon sa internet o hindi pamilyar na mga programa ay hindi kinakailangang resulta ng hindi awtorisadong pag-access.

2 Suriin ang listahan ng mga kamakailang binuksan na mga file at programa. Sa parehong mga computer sa Windows at Mac, madaling makita kung aling mga file ang huling binuksan at kung aling mga programa ang ginamit kamakailan. Kung ang mga listahan na ito ay naglalaman ng mga hindi pamilyar na bagay, posible na ang isang tao ay may access sa iyong computer. Narito kung paano suriin ito:

2 Suriin ang listahan ng mga kamakailang binuksan na mga file at programa. Sa parehong mga computer sa Windows at Mac, madaling makita kung aling mga file ang huling binuksan at kung aling mga programa ang ginamit kamakailan. Kung ang mga listahan na ito ay naglalaman ng mga hindi pamilyar na bagay, posible na ang isang tao ay may access sa iyong computer. Narito kung paano suriin ito: - Windows: Upang makita kung aling mga file ang nabuksan kamakailan, pindutin ang Windows + E upang buksan ang File Explorer. Sa ilalim ng pangunahing panel, suriin ang "Kamakailang Mga File" upang makita kung mayroong anumang bagay sa kanila na hindi mo mismo binuksan. Maaari mo ring makita ang isang listahan ng mga kamakailang dokumento sa tuktok ng Start menu.

- Mac: I-click ang menu ng Apple sa kaliwang sulok sa itaas ng iyong screen at piliin ang Kamakailan. Pagkatapos mag-click sa Mga Aplikasyon (para sa isang listahan ng mga kamakailang ginamit na programa), Mga Dokumento (para sa isang listahan ng mga file), o Mga Server (para sa isang listahan ng mga tinanggal palabas mga koneksyon).

3 Simulan ang Task Manager o Monitor ng System. Gamit ang mga utility na ito, maaari mong makilala ang mga aktibong proseso.

3 Simulan ang Task Manager o Monitor ng System. Gamit ang mga utility na ito, maaari mong makilala ang mga aktibong proseso. - Sa Windows, pindutin ang Ctrl + Shift + Esc.

- Sa Mac OS, buksan ang folder ng Mga Aplikasyon, i-double click ang Mga Utility, at pagkatapos ay i-double click ang Monitor ng System.

4 Sa listahan ng mga tumatakbo na programa, maghanap ng mga programa para sa malayuang pag-access. Maghanap din para sa anumang hindi pamilyar o kahina-hinalang mga programa sa listahang ito. Narito ang ilang tanyag na remote access software na maaaring mai-install nang walang kaalaman ng gumagamit:

4 Sa listahan ng mga tumatakbo na programa, maghanap ng mga programa para sa malayuang pag-access. Maghanap din para sa anumang hindi pamilyar o kahina-hinalang mga programa sa listahang ito. Narito ang ilang tanyag na remote access software na maaaring mai-install nang walang kaalaman ng gumagamit: - VNC, RealVNC, TightVNC, UltraVNC, LogMeIn, GoToMyPC, TeamViewer.

- Maghanap din para sa hindi pamilyar o kahina-hinalang mga programa. Kung hindi mo alam ang layunin ng ito o ng aktibong proseso, maghanap ng impormasyon tungkol dito sa Internet.

5 Tandaan ang hindi normal na mataas na paggamit ng CPU. Lumilitaw ito sa Task Manager o System Monitor. Ang paggamit ng mataas na processor ay normal at hindi nagpapahiwatig ng isang nakompromiso na computer, ngunit kung nangyari ito kapag walang gumagamit ng computer, malamang na maraming proseso ang tumatakbo sa likuran, na kung saan ay labis na kahina-hinala. Tandaan na ang mataas na paggamit ng CPU ay maaaring mangahulugan ng mga pag-update ng system sa background o malalaking pag-download ng file (na maaaring nakalimutan mo).

5 Tandaan ang hindi normal na mataas na paggamit ng CPU. Lumilitaw ito sa Task Manager o System Monitor. Ang paggamit ng mataas na processor ay normal at hindi nagpapahiwatig ng isang nakompromiso na computer, ngunit kung nangyari ito kapag walang gumagamit ng computer, malamang na maraming proseso ang tumatakbo sa likuran, na kung saan ay labis na kahina-hinala. Tandaan na ang mataas na paggamit ng CPU ay maaaring mangahulugan ng mga pag-update ng system sa background o malalaking pag-download ng file (na maaaring nakalimutan mo).  6 I-scan ang iyong computer para sa mga virus at malware. Kung mayroon kang Windows 10, maaari mong gamitin ang mga built-in na tool sa pag-scan: Mga setting > Mga update at seguridad > Windows Security... Ang mga gumagamit ng Mac ay maaaring makahanap ng impormasyon sa kung paano gamitin ang mga tool sa pag-scan ng Mac.

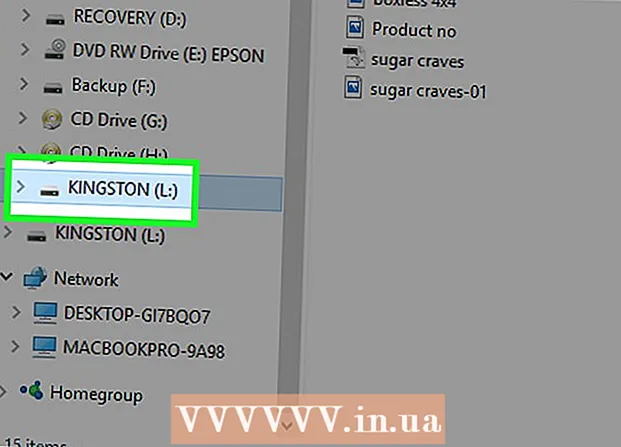

6 I-scan ang iyong computer para sa mga virus at malware. Kung mayroon kang Windows 10, maaari mong gamitin ang mga built-in na tool sa pag-scan: Mga setting > Mga update at seguridad > Windows Security... Ang mga gumagamit ng Mac ay maaaring makahanap ng impormasyon sa kung paano gamitin ang mga tool sa pag-scan ng Mac. - Kung ang iyong computer ay walang antivirus software, i-download ang installer sa ibang computer at kopyahin ito sa iyong computer gamit ang isang USB drive. Mag-install ng antivirus at i-scan ang iyong system.

- Isa sa mga libre at madaling gamiting mga scanner ng malware para sa parehong Windows at Mac ay ang Malwarebytes Anti-Malware. Maaari itong ma-download mula sa https://www.malwarebytes.com.

7 I-quarantine ang napansin na malware. Kung ang iyong antivirus o malware scan ay nakakahanap ng mga kahina-hinalang bagay, kuwarentenahin ang mga ito upang hindi na nila mapahamak ang system.

7 I-quarantine ang napansin na malware. Kung ang iyong antivirus o malware scan ay nakakahanap ng mga kahina-hinalang bagay, kuwarentenahin ang mga ito upang hindi na nila mapahamak ang system.  8 I-download at patakbuhin ang Malwarebytes Anti-Rootkit Beta. Maaaring ma-download ang program na ito nang libre sa website malwarebytes.org/antirootkit/... Ang Anti-Rootkit Beta ay nakakakita at nagtanggal ng mga rootkit, na mga nakakahamak na programa na nagpapahintulot sa isang umaatake na makakuha ng isang paanan sa system at itago ang mga bakas ng paglusot. Ang isang buong pag-scan ng system ay magtatagal.

8 I-download at patakbuhin ang Malwarebytes Anti-Rootkit Beta. Maaaring ma-download ang program na ito nang libre sa website malwarebytes.org/antirootkit/... Ang Anti-Rootkit Beta ay nakakakita at nagtanggal ng mga rootkit, na mga nakakahamak na programa na nagpapahintulot sa isang umaatake na makakuha ng isang paanan sa system at itago ang mga bakas ng paglusot. Ang isang buong pag-scan ng system ay magtatagal.  9 Subaybayan ang pag-uugali ng iyong computer pagkatapos alisin ang malware. Kahit na ang antivirus at / o iba pang programa ay natagpuan at inalis ang malware, subaybayan ang pag-uugali ng iyong computer upang matukoy kung mayroong anumang nakatagong malware.

9 Subaybayan ang pag-uugali ng iyong computer pagkatapos alisin ang malware. Kahit na ang antivirus at / o iba pang programa ay natagpuan at inalis ang malware, subaybayan ang pag-uugali ng iyong computer upang matukoy kung mayroong anumang nakatagong malware.  10 Baguhin ang lahat ng mga password. Kung nakompromiso ang iyong computer, malamang na nakuha ng magsasalakay ang iyong mga password gamit ang isang keylogger. Sa kasong ito, baguhin ang mga password para sa iba't ibang mga account. Huwag gumamit ng parehong password para sa iba't ibang mga site o serbisyo.

10 Baguhin ang lahat ng mga password. Kung nakompromiso ang iyong computer, malamang na nakuha ng magsasalakay ang iyong mga password gamit ang isang keylogger. Sa kasong ito, baguhin ang mga password para sa iba't ibang mga account. Huwag gumamit ng parehong password para sa iba't ibang mga site o serbisyo.  11 Mag-sign out sa lahat ng mga account. Gawin ito pagkatapos baguhin ang mga password. Mag-sign out sa mga account sa lahat ng mga aparato kung saan mo ginagamit ang mga account na ito. Sa kasong ito, hindi magagamit ng umaatake ang mga lumang password.

11 Mag-sign out sa lahat ng mga account. Gawin ito pagkatapos baguhin ang mga password. Mag-sign out sa mga account sa lahat ng mga aparato kung saan mo ginagamit ang mga account na ito. Sa kasong ito, hindi magagamit ng umaatake ang mga lumang password.  12 I-install muli ang operating system kung hindi mo ma-block ang hindi awtorisadong pag-access sa iyong computer. Ito ang tanging maaasahang paraan upang maiwasan ang panghihimasok at mapupuksa ang lahat ng nakakahamak na mga file. Mangyaring i-back up ang mahalagang data bago i-install muli ang system, dahil ang proseso ng muling pag-install ng system ay tatanggalin ang lahat ng impormasyon.

12 I-install muli ang operating system kung hindi mo ma-block ang hindi awtorisadong pag-access sa iyong computer. Ito ang tanging maaasahang paraan upang maiwasan ang panghihimasok at mapupuksa ang lahat ng nakakahamak na mga file. Mangyaring i-back up ang mahalagang data bago i-install muli ang system, dahil ang proseso ng muling pag-install ng system ay tatanggalin ang lahat ng impormasyon. - Kapag nai-back up ang iyong data, i-scan ang bawat file, dahil may panganib na ang mga lumang file ay hahantong sa impeksyon ng reinstalled system.

- Basahin ang artikulong ito para sa karagdagang impormasyon tungkol sa kung paano muling mai-install ang iyong Windows o Mac OS system.

Bahagi 2 ng 2: Pinipigilan ang Hindi Pinahintulutang Pag-access

1 I-configure ang mga awtomatikong pag-update para sa iyong antivirus software. Nakita ng modernong antivirus ang malware bago ito makarating sa iyong computer. Ang Windows ay mayroong Windows Defender, na isang magandang antivirus na tumatakbo at nag-a-update sa background. Maaari mo ring i-download ang isang mahusay at libreng antivirus tulad ng BitDefender, Avast! o AVG. Tandaan na ang isang programa na kontra-virus lamang ang mai-install sa isang computer.

1 I-configure ang mga awtomatikong pag-update para sa iyong antivirus software. Nakita ng modernong antivirus ang malware bago ito makarating sa iyong computer. Ang Windows ay mayroong Windows Defender, na isang magandang antivirus na tumatakbo at nag-a-update sa background. Maaari mo ring i-download ang isang mahusay at libreng antivirus tulad ng BitDefender, Avast! o AVG. Tandaan na ang isang programa na kontra-virus lamang ang mai-install sa isang computer. - Basahin ang artikulong ito para sa karagdagang impormasyon tungkol sa kung paano paganahin ang Windows Defender.

- Basahin ang artikulong ito para sa karagdagang impormasyon tungkol sa kung paano i-install ang iyong antivirus software (kung saan ang Windows Defender ay awtomatikong papatayin).

2 I-configure ang iyong firewall. Maliban kung pagmamay-ari mo ang server o magpatakbo ng isang programa ng remote access, hindi na kailangang panatilihing bukas ang mga port. Karamihan sa mga programa na nangangailangan ng bukas na mga port ay gumagamit ng UPnP, na nangangahulugang ang mga port ay binubuksan at sarado kung kinakailangan. Permanenteng buksan ang mga port ay ang pangunahing kahinaan ng system.

2 I-configure ang iyong firewall. Maliban kung pagmamay-ari mo ang server o magpatakbo ng isang programa ng remote access, hindi na kailangang panatilihing bukas ang mga port. Karamihan sa mga programa na nangangailangan ng bukas na mga port ay gumagamit ng UPnP, na nangangahulugang ang mga port ay binubuksan at sarado kung kinakailangan. Permanenteng buksan ang mga port ay ang pangunahing kahinaan ng system. - Basahin ang artikulong ito at pagkatapos suriin kung ang lahat ng mga port ay sarado (maliban kung pagmamay-ari mo ang server).

3 Mag-ingat sa mga kalakip na email. Ang mga ito ang pinakatanyag na paraan ng pagkalat ng mga virus at malware. Buksan ang mga kalakip sa mga liham mula sa mga taong kakilala mo, at kahit sa kasong ito, mas mahusay na makipag-ugnay sa nagpadala at linawin kung nagpadala siya ng anumang mga kalakip. Kung ang computer ng nagpadala ay nahawahan, ipapadala ang malware nang hindi niya nalalaman.

3 Mag-ingat sa mga kalakip na email. Ang mga ito ang pinakatanyag na paraan ng pagkalat ng mga virus at malware. Buksan ang mga kalakip sa mga liham mula sa mga taong kakilala mo, at kahit sa kasong ito, mas mahusay na makipag-ugnay sa nagpadala at linawin kung nagpadala siya ng anumang mga kalakip. Kung ang computer ng nagpadala ay nahawahan, ipapadala ang malware nang hindi niya nalalaman.  4 Itakda ang malakas na mga password. Ang bawat ligtas na account o programa ay dapat magkaroon ng isang natatanging at malakas na password. Sa kasong ito, hindi magagamit ng isang umaatake ang password para sa isang account upang mag-hack sa isa pa. Maghanap ng impormasyon sa internet kung paano gumamit ng isang password manager.

4 Itakda ang malakas na mga password. Ang bawat ligtas na account o programa ay dapat magkaroon ng isang natatanging at malakas na password. Sa kasong ito, hindi magagamit ng isang umaatake ang password para sa isang account upang mag-hack sa isa pa. Maghanap ng impormasyon sa internet kung paano gumamit ng isang password manager.  5 Huwag gumamit ng mga libreng Wi-Fi hotspot. Ang mga nasabing network ay hindi sigurado sapagkat hindi mo malalaman kung may sumusubaybay sa iyong papasok at papasok na trapiko. Sa pamamagitan ng pagsubaybay sa trapiko, ang isang magsasalakay ay maaaring makakuha ng access sa browser o mas mahahalagang proseso. Upang mapanatiling ligtas ang iyong system habang nakakonekta sa libreng wireless network, gumamit ng isang serbisyo sa VPN na naka-encrypt ng trapiko.

5 Huwag gumamit ng mga libreng Wi-Fi hotspot. Ang mga nasabing network ay hindi sigurado sapagkat hindi mo malalaman kung may sumusubaybay sa iyong papasok at papasok na trapiko. Sa pamamagitan ng pagsubaybay sa trapiko, ang isang magsasalakay ay maaaring makakuha ng access sa browser o mas mahahalagang proseso. Upang mapanatiling ligtas ang iyong system habang nakakonekta sa libreng wireless network, gumamit ng isang serbisyo sa VPN na naka-encrypt ng trapiko. - Basahin ang artikulong ito para sa impormasyon tungkol sa kung paano kumonekta sa isang serbisyo sa VPN.

6 Mag-ingat sa mga program na nai-download mula sa Internet. Maraming mga libreng programa na maaaring matagpuan sa Internet ay may kasamang karagdagan at madalas na hindi kinakailangang software. Samakatuwid, sa panahon ng pag-install ng anumang programa, pumili ng isang pasadyang pag-install upang itapon ang hindi kinakailangang software. Gayundin, huwag mag-download ng "pirated" (hindi lisensyang) software, dahil maaaring naglalaman ito ng nakakahamak na code.

6 Mag-ingat sa mga program na nai-download mula sa Internet. Maraming mga libreng programa na maaaring matagpuan sa Internet ay may kasamang karagdagan at madalas na hindi kinakailangang software. Samakatuwid, sa panahon ng pag-install ng anumang programa, pumili ng isang pasadyang pag-install upang itapon ang hindi kinakailangang software. Gayundin, huwag mag-download ng "pirated" (hindi lisensyang) software, dahil maaaring naglalaman ito ng nakakahamak na code.

Mga Tip

- Magkaroon ng kamalayan na kung minsan ang computer ay maaaring gisingin ang kanyang sarili upang mag-install ng mga update. Maraming mga modernong computer ang nakatakda upang awtomatikong mai-install ang mga update, karaniwang sa gabi kapag ang computer ay hindi ginagamit. Kung ang computer ay tila buksan nang mag-isa kapag hindi mo ito hinawakan, malamang na gigising ito upang mag-download ng mga update.

- Ang posibilidad na ang isang tao ay nakakuha ng malayuang pag-access sa iyong computer ay naroroon, ngunit napakaliit. Maaari kang gumawa ng mga hakbang upang maiwasan ang isang pagsalakay.