May -Akda:

Laura McKinney

Petsa Ng Paglikha:

7 Abril 2021

I -Update Ang Petsa:

26 Hunyo 2024

Nilalaman

Marahil ay sikat ka sa iyong talento sa mga computer, o nais mong isipin ka ng mga tao ng ganoong paraan. Ang paglusot (o pag-hack) ng isang computer ay nangangailangan ng pag-unawa sa system ng computer, seguridad sa network at code, kaya't kung nakikita ng lahat ang iyong ginagawa at naisip pataga, mabilis silang madaig. Hindi mo kailangang gumawa ng anumang labag sa batas upang mapatunayan na nag-hack ka; kailangan mo lamang gamitin ang pangunahing mga utos ng terminal, o lumikha ng .bat file upang ilunsad ang Matrix-esque browser na may isang serye ng mga character upang mapahanga ang iyong mga manonood.

Mga hakbang

Paraan 1 ng 3: Paggamit ng Command Prompt

Buksan ang tampok na "Run" sa computer. Maaari mong i-click ang Start menu at hanapin ang tampok na "Run", o gumawa ng isang regular na paghahanap sa iyong computer gamit ang keyword na "Run" at buksan ito sa ganitong paraan.

- Maaaring gamitin ng mga gumagamit ng Windows ang sumusunod na pangunahing kumbinasyon upang mabilis na buksan ang tampok na Run: ⊞ Manalo+R

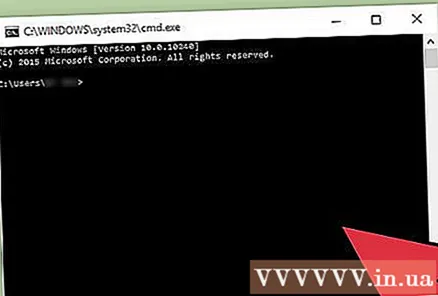

Magbukas ng isang window ng Command Prompt. I-type ang "Cmd" sa search bar sa Run window. Ang Command Prompt (o Command Line) ay lilitaw, ang program na ito ay isang paraan para sa mga gumagamit na makipag-ugnay sa computer sa pamamagitan ng paraan ng pag-input ng teksto.- Mga gumagamit ng Apple maaari mong buksan ang linya ng utos ng terminal - ang bersyon ng Mac ng Command Prompt - gamit ang Spotlight o gumawa ng isang regular na paghahanap sa desktop gamit ang keyword na "terminal".

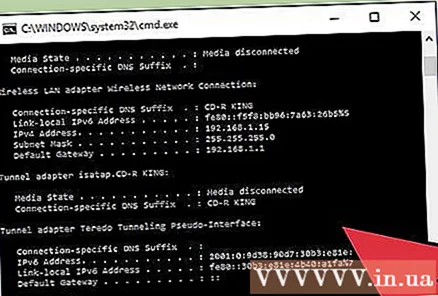

Gumamit ng Command Prompt o Terminal upang magpanggap na pag-hack. Maraming mga utos na maaari mong gamitin sa Windows Command Prompt at Apple Terminal upang magpatupad ng mga gawain o impormasyon sa query. Ang mga utos sa ibaba ay mukhang kahanga-hanga, hindi nakakasama sa software, at ganap na lehitimo.- Mga gumagamit ng Windows maaaring subukang ipasok ang mga sumusunod na utos, huwag kalimutang pindutin ↵ Ipasok mabilis na sundin ang bawat utos nang sunud-sunod upang gawing mas kumplikado ang proseso:

- kulay a

- Babaguhin ng utos na ito ang teksto sa window ng Command na berde na may itim na background. Maaari mong palitan ang bahagi pagkatapos ng "kulay" ng mga numero 0-9 o titik A - F upang baguhin ang kulay ng font ng Command Prompt.

- dir

- ipconfig

- puno

- ping google.com

- Susuriin ng utos ng Ping kung ang isang aparato ay maaaring makipag-usap sa isa pang aparato sa network (ito ay simple, ngunit hindi alam ng lahat). Maaari kang gumamit ng anumang website, palitan lamang ang Google sa halimbawa sa itaas.

- kulay a

- Sa mga computer ng AppleMaaari mong gamitin ang mga sumusunod na ligtas na utos upang punan ang screen ng isang serye ng mga character tulad ng isang propesyonal na hack. Ipasok ang mga sumusunod na utos sa window ng Terminal upang makamit ang nais na epekto:

- tuktok

- ps -fea

- ls -ltra

- Mga gumagamit ng Windows maaaring subukang ipasok ang mga sumusunod na utos, huwag kalimutang pindutin ↵ Ipasok mabilis na sundin ang bawat utos nang sunud-sunod upang gawing mas kumplikado ang proseso:

Lumipat sa pagitan ng mga utos at bintana. Maaari mong buksan ang maraming Command Prompt o Terminal windows, gumamit ng iba't ibang mga utos upang magmukhang ginagawa mo ang maraming hindi kapani-paniwalang kumplikado at hindi kaugnay na mga proseso nang sabay. anunsyo

Paraan 2 ng 3: Lumikha ng .bat file sa Windows

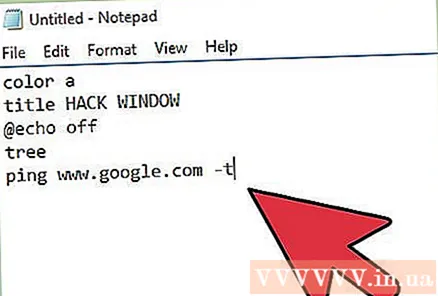

Buksan ang Notepad. Upang lumikha ng isang .bat file, kailangan mong bumuo ng simpleng teksto sa editor at i-save ito para mabasa ng computer bilang isang maipapatupad na utos. Maaaring magamit ang Notepad o anumang iba pang pangunahing editor ng teksto upang magsulat ng .bat file.

Bumuo ng proseso para sa .bat file sa Notepad. Ang sumusunod na teksto ay magbubukas sa isang berdeng window ng font na pinamagatang "Hack Window". Upang baguhin ang pamagat, maaari mong baguhin ang teksto pagkatapos ng salitang "pamagat" sa tala ng file. Itatago ng seksyong "@echo off" ang prompt ng utos, habang ipapakita ng "puno" ang puno ng direktoryo upang gawing mas makatotohanan ang proseso ng pag-hack. Ang ilalim na linya ng teksto ay i-ping ang server ng Google, na kung saan ay hindi labag sa batas, ngunit pinapataas lamang ang pagiging kumplikado sa mga mata ng mga amateur.Ipasok ang sumusunod sa isang blangko na dokumento ng tala:

- kulay a

pamagat HACK WINDOW

@echo off

puno

ping www.google.com -t

- kulay a

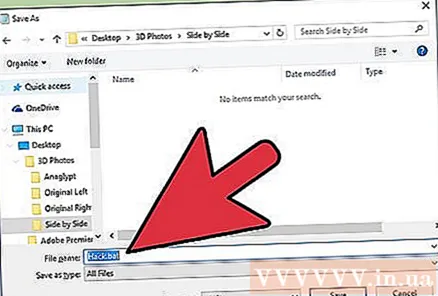

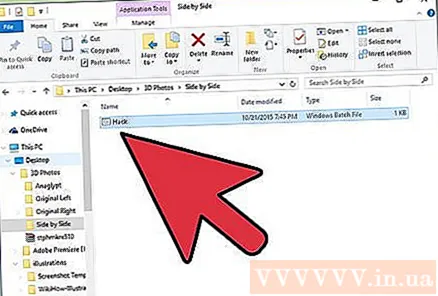

I-save ang dokumento bilang isang .bat file. Kapag nai-save ang file, kakailanganin mong piliin ang "I-save bilang". Sa lalabas na dialog box, bigyan ang file ng isang pangalan na may extension na ".bat". Ang dokumento ng teksto ay nai-save bilang isang file ng pangkat na nagsasabi sa operating system na ipatupad ang command string.

- Siguro ang pamamaraang ito ay hindi gagana sa Windows Vista.

- Lilitaw ang isang dialog box na nagbabala na kung nai-save mo ang file gamit ang .bat extension lahat ng pag-format ay mawawala. Mangyaring i-click ang "Oo" upang matapos ang paglikha ng .bat file.

Ilunsad ang .bat file. I-double click ang .bat file na matatagpuan sa folder na iyong nai-save, isang window ay magbubukas at maglulunsad ng ilang mga kumplikadong proseso ng computer na karaniwang ginagawa ng mga hacker (kilala rin bilang mga hacker), na buhay na totoo. . anunsyo

Paraan 3 ng 3: Gumamit ng isang online website

Magbukas ng isang web browser. Ang ilang mga website ay may kakayahang gayahin ang mga kumplikadong tampok ng computer. Ang mga website na ito ay nilikha para sa epekto ng pelikula / video o para sa mga gumagamit na tulad mo.

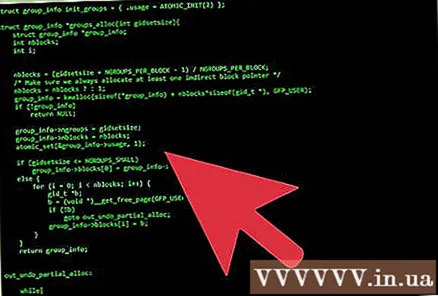

Suriin ang hackertyper.net. Gumagawa ang website na ito ng parehong teksto na madalas na ginagawa ng mga hacker sa isang bilis na sigurado na wow ang mga manonood. Ang isang problema na maaari mong harapin kapag ginagamit ang website na ito upang linlangin ang iyong mga kaibigan ay ang hacker-esque code na nabuo. ganun din mabilis at mas malamang na masira ang epekto.

Magbukas ng isang hiwalay na window ng browser at bisitahin ang online na website ng guihacker.com. Iwanan ang web page na ito na bukas at ipakita ang mga karaniwang imahe ng hacker tulad ng mga stream ng data, mabilis na pagbabago ng mga parameter, at mga dalas ng dalas ng dalas ng dalas. Sa mga larawang ito na tumatakbo sa background, masasabi mong:

- "Nag-iipon lang ako ng ilang data mula sa server ng aking kaibigan upang makita kung mayroong anumang error sa code. Dapat tumagal ito ng ilang oras."

- "Nagpapatakbo ako ng ilang analytics sa background upang makita ang real-time kung paano makikitungo ng processor ang tumataas na temperatura mula sa overclocking."

Mag-interface sa iba't ibang mga may temang hak emulator ng geektyper.com. Gumagamit ang site na ito ng isang hack emulator na mukhang pinaka-makatotohanang. Matapos bisitahin ang homepage ng website, maaari kang pumili ng isang tema sa halip na maglagay ng teksto upang magmukhang isang hack. Maaari ring mag-click ang mga gumagamit sa mga folder upang maglunsad ng mga kumplikadong pekeng proseso.

- Lumilipat sa pagitan ng mga keystroke na nilikha gamit ang teksto ng hacker at isang pekeng proseso na maaari mong buhayin sa pamamagitan ng pag-click sa mga folder na lilitaw sa window ng browser pagkatapos pumili ng isang paksa.

Buksan ang iba't ibang mga web page na ito sa isang hiwalay na window. Gumagawa ang bawat website ng iba't ibang uri ng teksto ng hacker / pseudo-code at magkakaiba ang pakiramdam. Maaari mong mabilis na lumipat sa pagitan ng bukas na mga bintana gamit ang isang pangunahing kumbinasyon Alt+Tab ↹ upang mag-ikot sa pagitan ng mga pagpipilian. Magpasok ng maraming mga pangunahing kumbinasyon sa bawat window bago ang pagpindot Alt+Tab ↹ upang lumipat sa isang bagong pekeng window ng browser ng hack upang madagdagan ang pakiramdam. Kung ang mga tab ay bukas sa parehong window, maaari mong pindutin Ctrl+Tab ↹.

- Subukang ayusin ang pag-aayos ng mga bukas na bintana nang magkakaiba, o pag-iwan ng bukas na mga bintana sa background para sa isang mas makatotohanang hitsura.

Payo

- Kung maaari mong idokumento ang mga file ng batch, maaari mong gawin ang prosesong ito sa susunod na antas.

- Maaari mong ilapat ang artikulong ito upang mapahanga ang iyong mga kaibigan.

Babala

- Ang mga pamilyar sa mga system ng computer at code ay mabilis na malalaman kung nagta-hack ka ba para sa totoo o nagpapanggap lamang. Piliin ang tamang madla.

- Ang ilang mga matatandang tao ay maaaring isipin na ikaw ay tunay na pag-hack, kaya mag-ingat na hindi mapunta sa gulo.

- Mag-ingat kapag gumagamit ng Command Prompt. Maaari mong aksidenteng ipasok ang isang maipapatupad na utos na maging sanhi ng pagkasira ng mahahalagang file ng iyong computer, pagkawala ng data, o kahit mas masahol pa.