May -Akda:

Gregory Harris

Petsa Ng Paglikha:

11 Abril 2021

I -Update Ang Petsa:

1 Hulyo 2024

Nilalaman

- Mga hakbang

- Paraan 1 ng 3: SQL Powder

- Paraan 2 ng 3: Pag-crack ng Root Password

- Paraan 3 ng 3: Mga depekto sa database

- Mga Tip

- Mga babala

Upang maprotektahan ang iyong database mula sa mga hacker, kailangan mong mag-isip tulad ng isang hacker. Kung ikaw ay isang hacker, anong impormasyon ang iyong hinahanap? Paano mo ito makukuha? Mayroong maraming iba't ibang mga uri ng mga database at maraming mga paraan upang i-hack ang mga ito. Kadalasan, sinusubukan ng mga hacker na i-crack ang root password o gumamit ng isang pagsasamantala. Kung pamilyar ka sa mga pahayag ng SQL at pangunahing mga konsepto ng database, subukang i-crack ang isa sa mga ito.

Mga hakbang

Paraan 1 ng 3: SQL Powder

1 Alamin kung ang database ay may mga kahinaan. Para sa pamamaraang ito, kailangan mong maunawaan ang mga operator ng database. Ilunsad ang iyong browser at buksan ang interface ng pahina ng pag-login sa database. Pagkatapos ay ipasok ang ‘(isang quote) sa patlang ng username. I-click ang Mag-sign In. Kung natanggap mo ang error na "SQL Exception: Naka-quote na String Hindi Nakumpleto ng Maling" o "Di-wastong Character", ang database ay mahina laban sa SQL injection.

1 Alamin kung ang database ay may mga kahinaan. Para sa pamamaraang ito, kailangan mong maunawaan ang mga operator ng database. Ilunsad ang iyong browser at buksan ang interface ng pahina ng pag-login sa database. Pagkatapos ay ipasok ang ‘(isang quote) sa patlang ng username. I-click ang Mag-sign In. Kung natanggap mo ang error na "SQL Exception: Naka-quote na String Hindi Nakumpleto ng Maling" o "Di-wastong Character", ang database ay mahina laban sa SQL injection.  2 Hanapin ang bilang ng mga haligi. Bumalik sa pahina ng pag-login sa database (o anumang iba pang address na nagtatapos sa "id =" o "catid =") at mag-click sa address bar. Pindutin ang puwang pagkatapos ng address at ipasok ang order sa pamamagitan ng 1, pagkatapos ay pindutin ang ↵ Ipasok... Taasan ang numero sa 2 at pindutin ↵ Ipasok... Patuloy na dagdagan ang order hanggang lumitaw ang error. Ang numero na ipinasok mo bago ang maling baybay na numero ay ang aktwal na bilang ng mga haligi.

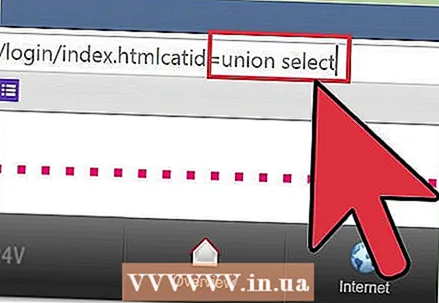

2 Hanapin ang bilang ng mga haligi. Bumalik sa pahina ng pag-login sa database (o anumang iba pang address na nagtatapos sa "id =" o "catid =") at mag-click sa address bar. Pindutin ang puwang pagkatapos ng address at ipasok ang order sa pamamagitan ng 1, pagkatapos ay pindutin ang ↵ Ipasok... Taasan ang numero sa 2 at pindutin ↵ Ipasok... Patuloy na dagdagan ang order hanggang lumitaw ang error. Ang numero na ipinasok mo bago ang maling baybay na numero ay ang aktwal na bilang ng mga haligi.  3 Alamin kung aling mga post ang tumatanggap ng mga query sa paghahanap. Hanapin ang address bar at palitan ang dulo ng address mula sa catid = 1 o id = 1 sa catid = -1 o id = -1. Pindutin ang puwang at i-type ang unyon pumili ng 1,2,3,4,5,6 (kung mayroong 6 na haligi).Ang bilang ay dapat na hanggang sa kabuuang bilang ng mga haligi, sa bawat digit na pinaghiwalay ng isang kuwit. Mag-click sa ↵ Ipasok at makikita mo ang mga numero ng lahat ng mga haligi na tumatanggap ng mga query.

3 Alamin kung aling mga post ang tumatanggap ng mga query sa paghahanap. Hanapin ang address bar at palitan ang dulo ng address mula sa catid = 1 o id = 1 sa catid = -1 o id = -1. Pindutin ang puwang at i-type ang unyon pumili ng 1,2,3,4,5,6 (kung mayroong 6 na haligi).Ang bilang ay dapat na hanggang sa kabuuang bilang ng mga haligi, sa bawat digit na pinaghiwalay ng isang kuwit. Mag-click sa ↵ Ipasok at makikita mo ang mga numero ng lahat ng mga haligi na tumatanggap ng mga query.  4 Ipasok ang mga pahayag ng SQL sa haligi. Halimbawa, kung nais mong malaman ang pangalan ng kasalukuyang gumagamit at i-embed ang code sa haligi 2, burahin ang lahat pagkatapos ng id = 1 sa address bar at pindutin ang space bar. Pagkatapos i-type ang unyon piliin ang 1, concat (gumagamit ()), 3,4,5,6--. Mag-click sa ↵ Ipasok at ipapakita ng screen ang pangalan ng kasalukuyang gumagamit ng database. Ipasok ang iba't ibang mga pahayag ng SQL upang maipakita ang iba't ibang impormasyon, tulad ng isang listahan ng mga username at password upang i-crack.

4 Ipasok ang mga pahayag ng SQL sa haligi. Halimbawa, kung nais mong malaman ang pangalan ng kasalukuyang gumagamit at i-embed ang code sa haligi 2, burahin ang lahat pagkatapos ng id = 1 sa address bar at pindutin ang space bar. Pagkatapos i-type ang unyon piliin ang 1, concat (gumagamit ()), 3,4,5,6--. Mag-click sa ↵ Ipasok at ipapakita ng screen ang pangalan ng kasalukuyang gumagamit ng database. Ipasok ang iba't ibang mga pahayag ng SQL upang maipakita ang iba't ibang impormasyon, tulad ng isang listahan ng mga username at password upang i-crack.

Paraan 2 ng 3: Pag-crack ng Root Password

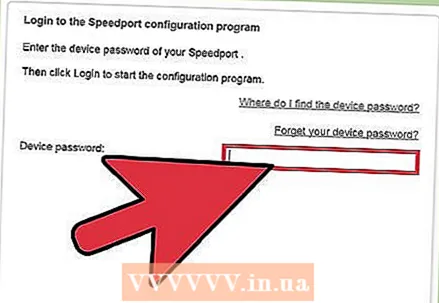

1 Subukang mag-log in bilang superuser gamit ang default na password. Ang ilang mga database ay walang default na password ng superuser (admin), kaya subukang mag-log in na blangko ang password. Ang iba pang mga database ay may isang default na password, na maaaring madaling matagpuan sa forum ng suporta sa teknikal.

1 Subukang mag-log in bilang superuser gamit ang default na password. Ang ilang mga database ay walang default na password ng superuser (admin), kaya subukang mag-log in na blangko ang password. Ang iba pang mga database ay may isang default na password, na maaaring madaling matagpuan sa forum ng suporta sa teknikal.  2 Subukan ang mga karaniwang password. Kung ang admin ay may proteksyon sa password na account (na malamang), subukang gamitin ang karaniwang mga kombinasyon ng username at password. Ang ilang mga hacker ay publikong nag-post ng mga listahan ng mga basag na password, at gumagamit sila ng mga espesyal na programa sa pag-crack. Subukan ang iba't ibang mga kumbinasyon ng username at password.

2 Subukan ang mga karaniwang password. Kung ang admin ay may proteksyon sa password na account (na malamang), subukang gamitin ang karaniwang mga kombinasyon ng username at password. Ang ilang mga hacker ay publikong nag-post ng mga listahan ng mga basag na password, at gumagamit sila ng mga espesyal na programa sa pag-crack. Subukan ang iba't ibang mga kumbinasyon ng username at password. - Mahahanap mo ang iyong koleksyon ng mga password sa pinagkakatiwalaang site na ito: https://github.com/danielmiessler/SecLists/tree/master/Passwords.

- Ang pagpasok nang manu-mano ng mga password ay maaaring tumagal ng napakahabang panahon, ngunit subukang mabuti pa rin ang iyong kapalaran, at pagkatapos lamang ay lumipat sa mabibigat na artilerya.

3 Gumamit ng isang programa sa pag-crack ng password. Gumamit ng iba't ibang mga programa at subukang i-crack ang iyong password sa pamamagitan ng pagpasok ng libu-libong mga salita at mga kumbinasyon ng mga titik, numero at simbolo.

3 Gumamit ng isang programa sa pag-crack ng password. Gumamit ng iba't ibang mga programa at subukang i-crack ang iyong password sa pamamagitan ng pagpasok ng libu-libong mga salita at mga kumbinasyon ng mga titik, numero at simbolo. - Ang mga tanyag na programa sa pag-crack ng password ay: DBPwAudit (para sa Oracle, MySQL, MS-SQL at DB2) at Access Passview (para sa MS Access). Sa kanilang tulong, maaari mong i-crack ang password ng maraming mga database. Maaari ka ring makahanap ng isang programa ng jailbreak na partikular na idinisenyo para sa iyong database sa Google. Halimbawa, ipasok ang oracle db hack program sa search box kung nais mong i-hack ang isang Oracle database.

- Kung mayroon kang isang account sa server na nagho-host ng database, magpatakbo ng isang hash-cracking program (tulad ni John the Ripper) at subukang i-crack ang file ng password. Ang hash file ay matatagpuan sa iba't ibang mga lugar sa iba't ibang mga database.

- Mag-download lamang ng mga programa mula sa mga pinagkakatiwalaang mga site. Pag-aralan mabuti ang mga programa bago gamitin ang mga ito.

Paraan 3 ng 3: Mga depekto sa database

1 Hanapin ang pinagsamantalahan. Ang Sectools.org ay nagsasama ng isang listahan ng iba't ibang mga panlaban (kasama ang mga pagsasamantala) sa loob ng sampung taon ngayon. Ang kanilang mga programa ay may magandang reputasyon at ginagamit ng mga tagapangasiwa ng system upang maprotektahan ang kanilang mga system sa buong mundo. Buksan ang kanilang listahan ng pagsasamantala (o hanapin ang mga ito sa isa pang pinagkakatiwalaang site) at hanapin ang mga programa o mga file ng teksto na maaaring tumagos sa mga database.

1 Hanapin ang pinagsamantalahan. Ang Sectools.org ay nagsasama ng isang listahan ng iba't ibang mga panlaban (kasama ang mga pagsasamantala) sa loob ng sampung taon ngayon. Ang kanilang mga programa ay may magandang reputasyon at ginagamit ng mga tagapangasiwa ng system upang maprotektahan ang kanilang mga system sa buong mundo. Buksan ang kanilang listahan ng pagsasamantala (o hanapin ang mga ito sa isa pang pinagkakatiwalaang site) at hanapin ang mga programa o mga file ng teksto na maaaring tumagos sa mga database. - Ang isa pang site na may isang listahan ng mga pagsasamantala ay www.exploit-db.com. Pumunta sa kanilang website at mag-click sa link na "Paghahanap", pagkatapos ay hanapin ang database na nais mong i-hack (halimbawa, "oracle"). Ipasok ang captcha sa naaangkop na patlang at mag-click sa pindutan ng paghahanap.

- Siguraduhing saliksikin ang anumang pagsasamantala na balak mong subukan upang malaman mo kung ano ang gagawin kung may mangyari na problema.

2 Hanapin ang mahina na network sa pamamagitan ng pag-aaruga. Ang pagmamadali ay pagmamaneho (pagbibisikleta o paglalakad) sa paligid ng isang lugar na pinagana ang software ng pag-scan ng network (tulad ng NetStumbler o Kismet) upang maghanap para sa mga hindi secure na network. Sa teknikal na paraan, ang pangangalaga sa bahay ay ligal, ngunit ang mga iligal na aktibidad mula sa net na nahanap mo sa pamamagitan ng pag-alaga ay hindi.

2 Hanapin ang mahina na network sa pamamagitan ng pag-aaruga. Ang pagmamadali ay pagmamaneho (pagbibisikleta o paglalakad) sa paligid ng isang lugar na pinagana ang software ng pag-scan ng network (tulad ng NetStumbler o Kismet) upang maghanap para sa mga hindi secure na network. Sa teknikal na paraan, ang pangangalaga sa bahay ay ligal, ngunit ang mga iligal na aktibidad mula sa net na nahanap mo sa pamamagitan ng pag-alaga ay hindi.  3 Samantalahin ang isang butas ng database mula sa isang mahina na network. Kung gumagawa ka ng isang bagay na hindi dapat, manatiling wala sa iyong web. Kumonekta sa isang wireless na koneksyon sa isa sa mga bukas na network na iyong natagpuan sa pamamagitan ng pagtalikod at ilunsad ang napiling pagsamantalahan.

3 Samantalahin ang isang butas ng database mula sa isang mahina na network. Kung gumagawa ka ng isang bagay na hindi dapat, manatiling wala sa iyong web. Kumonekta sa isang wireless na koneksyon sa isa sa mga bukas na network na iyong natagpuan sa pamamagitan ng pagtalikod at ilunsad ang napiling pagsamantalahan.

Mga Tip

- Palaging panatilihin ang mahalagang data sa likod ng isang firewall.

- Siguraduhing protektahan ang password ang iyong wireless network upang maiwasan ang mga wardriver mula sa paggamit ng iyong home network upang maglunsad ng mga pagsasamantala.

- Maghanap ng iba pang mga hacker at hilingin sa kanila para sa ilang mga tip.Minsan ang pinaka-kapaki-pakinabang na kaalaman tungkol sa gawain ng mga hacker ay hindi matatagpuan sa pampublikong domain.

Mga babala

- Alamin ang tungkol sa mga batas at kahihinatnan ng pag-hack sa iyong bansa.

- Huwag kailanman subukang makakuha ng iligal na pag-access sa isang aparato mula sa iyong network.

- Ang pag-log in sa database ng iba ay labag sa batas.